Anti-XSS attack

Опубликовано: 01.09.2018

Добавлен 21.05.2008 в рубрику Плагины , страница обновлена 16.03.2009

Как работает плагин Anti-XSS attack?

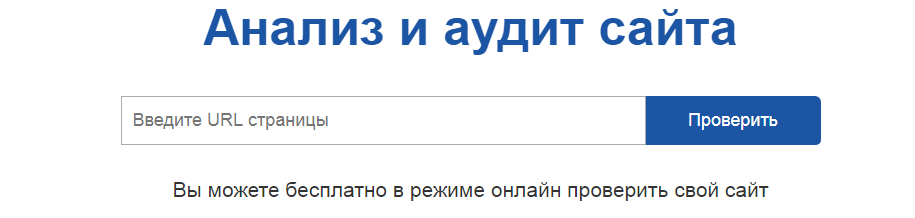

Если на сайт приходят данные в wp-admin, то проверяется реферер. Если это _GET (то есть в виде url) и реферер не совпадает с адресом вашего сайта, то выполнение скрипта останавливается и выводится сообщение с ссылкой, по которой можно подтвердить действие.

Если же данные передаюся в скрытом виде (_POST) и реферер не совпадает с вашим сайтом, то выполнение скрипта просто прекращается. Подробнее о работе плагина (переходов: 187) .

Скачать

Страница плагина «Anti-XSS attack» (переходов: 462)

Для WordPress до версии 2.5.1 Anti-XSS attack Ver 0.5 (переходов: 182)

PHP Security: XSS Attacks (Cross Site Scripting)

Для WordPress 2.7 paranoja-401-27 (переходов: 209)

paranoja-401-27: добавлен редирект на главную для пользователей ниже 2-го уровня (авторы). Желающие могут легко поднять до 7-го (редакторы).

По-прежнему используются $_SERVER['PHP_AUTH_USER'] и $_SERVER['PHP_AUTH_PW'], что в переводе на почти русский означает: если PHP работает как CGI, а не модуль Апача, плагин может не получить от сервера авторизационные данные и соответственно не пустить никого в админпанель.Установка

поместите файл anti-xss-attack.php в папку с плагинами wp-content/plugins/ активируйте, все готово, плагин работаетFAQ

Если у вас в браузере отключена передача referer, то все ваши действия WordPress будет воспринимать как XSS-атаку.

Скриншот

P.S. Спасибо пользователю форума Crash 0verride , создавшему топик « Критический баг во всех версиях Wordpress »